- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:12.

- Última modificación 2025-01-23 12:16.

Este wikiHow te enseñará cómo averiguar las contraseñas de otras cuentas a las que no puedes acceder. Este paso es útil cuando tiene problemas con niños o empleados y necesita acceder a su información.

Paso

Método 1 de 4: Instalación de un programa de registrador de entrada de teclado (registrador de teclas)

Paso 1. Busque un programa de grabación de entrada de teclado o un registrador de teclas

Puede escribir la palabra clave de búsqueda "keylogger" en un motor de búsqueda y revisar los resultados que aparecen. Un keylogger es un programa que se ejecuta oculto en el sistema operativo de una computadora. Mientras se ejecuta, el programa registrará cada entrada que realice con el teclado. Esto significa que puede averiguar los nombres de usuario y las contraseñas de otras personas si visitan determinados sitios con regularidad.

Paso 2. Elija un programa con buena reputación

Si no conoce la elección correcta, Best Free Keylogger y Revealer Keylogger Free pueden ser opciones seguras.

- Antes de descargar el programa en su computadora, asegúrese de que el sitio web que está visitando no sea un sitio web falso.

- Con un presupuesto de alrededor de 1 millón de rupias, puede comprar un registrador de teclas que ha recibido críticas críticas de expertos.

Paso 3. Descargue el programa que desee

Si es posible, deberá descargarlo a través de una computadora que contenga la contraseña. Si eligió un programa pago en lugar de un programa gratuito, ingrese la información de pago deseada.

- Utilice PayPal para esta transacción si es posible.

- Si no descargó el programa directamente a la computadora que desea usar, deberá transferir los archivos de instalación a esa computadora usando un disco USB.

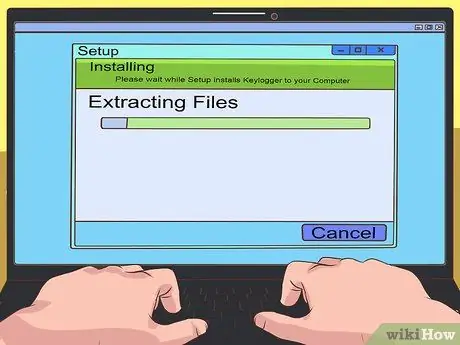

Paso 4. Instale el programa keylogger

Para instalarlo, haga doble clic en el archivo de instalación del programa y siga las instrucciones en pantalla. En comparación con otros programas, es muy importante que lea los detalles del acuerdo de uso y licencia del programa que se muestra en la ventana de instalación del programa. Asegúrese de no registrarse para cargar contenido de programas grabados en Internet (u otras cosas que sean igualmente dañinas).

Paso 5. Active el programa

Una vez que el programa se esté ejecutando, es posible que pueda ocultarlo. Si puede, oculte el programa y deje que se ejecute en segundo plano.

Paso 6. Verifique los resultados de la grabación del programa

Es posible que deba esperar una semana antes de verificar las grabaciones, según el uso de su computadora.

- Dependiendo del programa que elija, es posible que no necesite indagar demasiado en los datos. Algunos programas muestran una lista de nombres de sitios web que muestra la computadora.

-

Paso 1. Busque las contraseñas almacenadas en la computadora del titular de la cuenta

Si puede acceder a la computadora utilizada por el titular de la cuenta, es posible que almacene las contraseñas utilizadas con más frecuencia en ciertos documentos.

- Normalmente, las computadoras permiten a los usuarios buscar documentos rápidamente a través de la barra de búsqueda (PC) o la aplicación Finder (Mac). Intente escribir palabras clave como "contraseña", "cuenta" y "nombre de usuario" (o "nombre de usuario").

- Asegúrese de buscar también archivos ocultos.

Encontrar una contraseña Paso 8 Paso 2. Registre lo que sabe sobre el generador de contraseñas (en este caso, el titular de la cuenta)

La información que debe registrarse puede variar, desde la fecha de nacimiento hasta el nombre de su mascota favorita. El objetivo es determinar las posibles respuestas a las preguntas de seguridad que puedan surgir, así como adivinar la propia contraseña.

Por ejemplo, la contraseña que usa podría ser el nombre de su mascota, seguido de un número específico

Encontrar una contraseña Paso 9 Paso 3. Utilice la información relevante

Si no puede adivinar su contraseña basándose en conjeturas comunes, y el titular de la cuenta no etiqueta claramente su archivo de contraseña en su computadora, intente usar cualquier información que sepa sobre él para adivinar la contraseña que está usando. Hay información útil que puede utilizar:

- Informacion personal (por ejemplo, el nombre de su amada mascota): esta información puede ayudarlo a adivinar la pregunta de seguridad que le permitirá omitir la contraseña si ingresa la respuesta correcta.

- Detalles de las redes sociales - Si eres amigo de él en las redes sociales (o conoces a otras personas de las que es amigo), las cosas que le gustan y que le interesan pueden reflejar las respuestas a las preguntas de seguridad de su cuenta.

Encontrar una contraseña Paso 10 Paso 4. Hable con otra persona que pueda conocer la contraseña de la cuenta

En particular, si usted es un padre que busca verificar las cuentas de sus hijos o un empleado que investiga un fraude, puede tener cierta autoridad para hablar con personas que conocen la contraseña del usuario en cuestión.

Método 3 de 4: Acceso a los programas de Password Manager

Encontrar una contraseña Paso 11 Paso 1. Asegúrese de que el propietario de la cuenta / generador de contraseñas use un programa de administrador de contraseñas en su computadora

Puede verificar esto escribiendo la palabra clave "Administrador de contraseñas" en la barra de búsqueda de su computadora (o en la aplicación Finder). El programa almacena y aplica contraseñas de uso frecuente a los servicios adecuados (por ejemplo, Facebook o Google). Existen varios programas de gestión de contraseñas que se utilizan con bastante frecuencia, como:

- Llavero

- Bloqueo inteligente de Google

- Información del navegador guardada

Encontrar una contraseña Paso 12 Paso 2. Abra un programa de administración de contraseñas

Por lo general, estos programas están protegidos por contraseña. Si conoce la contraseña, puede ver y utilizar fácilmente las contraseñas guardadas en los servicios adecuados.

Si no conoce la contraseña, tendrá que confiar en los datos de autocompletar del sitio web o programa al que desea acceder

Encontrar una contraseña Paso 13 Paso 3. Intente ingresar el nombre de usuario de la cuenta

Si la cuenta a la que desea acceder ya tiene una contraseña almacenada en el navegador (o programa) que seleccionó, generalmente se completará automáticamente cuando ingrese el nombre de usuario apropiado.

- Google Chrome y Mozilla Firefox completarán el campo de contraseña si el usuario activa la función de cookies y autocompletar.

- Si el titular de la cuenta usa una computadora Mac y usted tiene la contraseña de Keychain, puede usar Keychain para acceder a las contraseñas guardadas iniciando sesión en Keychain Access (generalmente se muestra en la carpeta "Utilidades"). Después de eso, vaya a la pestaña "Contraseñas" en el lado izquierdo de la pantalla y seleccione la contraseña apropiada. Después de ingresar la contraseña del llavero, tiene la opción de mostrar la contraseña en formato de texto sin formato.

Método 4 de 4: Uso del enlace de restablecimiento de contraseña

Encontrar una contraseña Paso 14 Paso 1. Busque y haga clic en el enlace de contraseña olvidada

Este enlace suele estar debajo (o alrededor) del campo de contraseña.

Encontrar una contraseña Paso 15 Paso 2. Revise las opciones de recuperación de contraseña disponibles

Por lo general, puede restablecer su contraseña de una o más formas:

- Reciba un enlace de contraseña por teléfono (SMS)

- Recibir el enlace de la contraseña por correo electrónico

- Respondiendo preguntas de seguridad

Encontrar una contraseña Paso 16 Paso 3. Asegúrese de tener la información requerida para restablecer la contraseña

En esta etapa, su conocimiento del propietario de la cuenta / generador de contraseñas será muy útil. De lo contrario, deberá acceder directamente al teléfono o la dirección de correo electrónico del propietario de la cuenta / generador de contraseñas.

Si el propietario de la cuenta usa un dispositivo iOS que está sincronizado con la computadora que estás usando, puedes ver un enlace para restablecer la contraseña en la ventana de mensajes de Mac. Sin embargo, este paso es arriesgado ya que se notificará al propietario de la cuenta que alguien ha cambiado la contraseña de su cuenta

Encontrar una contraseña Paso 17 Paso 4. Siga las instrucciones que se muestran en la pantalla

Siempre que tenga la información necesaria para obtener un enlace de restablecimiento de contraseña (o responder una pregunta de seguridad), puede restablecer la contraseña de la cuenta en cuestión. De esta forma, puede acceder a la cuenta.

Consejos

Como civil, hay situaciones en las que puede justificar “robar” la contraseña de la cuenta de alguien y acceder a su información sin su permiso