- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-02 02:37.

- Última modificación 2025-01-23 12:15.

Este wikiHow te enseñará cómo detectar señales de un ataque en tu computadora o cuenta, y tomar medidas proactivas para evitar futuros ataques. Tenga en cuenta que la mayoría de las formas modernas de "piratería" implican robar información de una computadora o cuenta, o instalar malware en una computadora.

Paso

Método 1 de 5: en computadora o teléfono inteligente

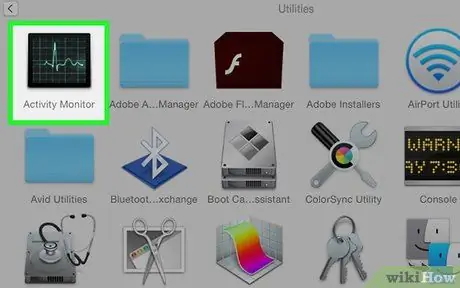

Paso 1. Localice y observe la actividad extraña en la computadora

Las causas de los problemas de la computadora varían, desde la temperatura hasta un disco duro defectuoso. Sin embargo, lo siguiente puede indicar que se ha producido un pirateo en su computadora:

- Las contraseñas de computadora ya no funcionan.

- La configuración de la computadora sufre cambios drásticos sin su propia participación.

- El contenido del archivo ha cambiado.

- Algunos dispositivos externos (por ejemplo, cámaras, micrófonos o dispositivos GPS) se encienden por sí mismos, incluso cuando no los está utilizando.

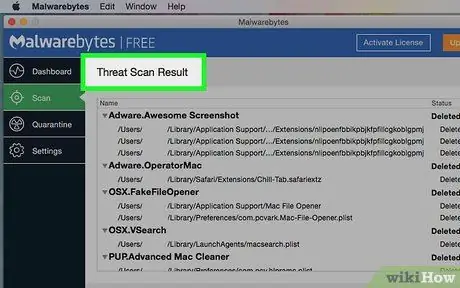

Paso 2. Busque el malware de piratas informáticos “típico” en la computadora

Hay varias cosas que pueden suceder cuando su computadora es pirateada:

- Las barras de herramientas del navegador que no agregó aparecen en su navegador.

- A menudo aparecen extrañas ventanas emergentes en su computadora, incluso cuando no está usando un navegador.

- La configuración del sistema o del navegador vuelve a su configuración predeterminada. Su computadora o dispositivo también puede usar configuraciones que usted no aplica.

Paso 3. Busque intrusos en la red WiFi de su hogar

Tanto las computadoras Windows como las Mac vienen con medios o herramientas incorporados para ver si su red WiFi está siendo utilizada por "invitados" adicionales:

-

Ventanas

- Menú abierto " Comienzo ”.

- Escriba ver equipos y dispositivos de red.

- Haga clic en " Ver equipos y dispositivos de la red ”.

- Busque dispositivos desconocidos o desconocidos (la entrada "ROUTER" se refiere a su enrutador WiFi).

-

Mac

- abierto Descubridor o haga clic en escritorio.

- Escoger " Ir ”.

- Haga clic en " La red ”.

- Busque el dispositivo desconocido en la lista.

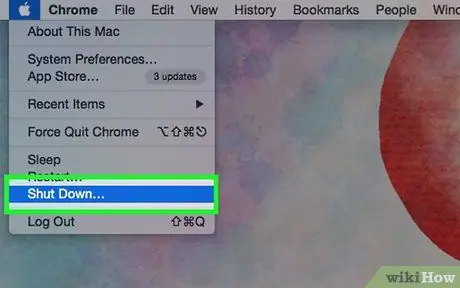

Paso 4. Deje de piratear

Si cree que su computadora o teléfono ha sido pirateado, hay varias cosas que puede hacer para detener el ataque y reducir su impacto:

- Desconecte inmediatamente el dispositivo o la computadora de Internet.

- Apague Internet desconectando el enrutador y / o el módem de la toma de corriente.

-

Reinicie la computadora en modo seguro (omita este paso si está usando un dispositivo móvil):

- Ventanas

- Mac

- Elimina los programas instalados recientemente.

- Reinicia la computadora.

Paso 5. Evite futuros ataques

Paso 1. Primero intente iniciar sesión en la cuenta

Acceda a la página de inicio de sesión de la cuenta que sospecha que fue pirateada, luego intente iniciar sesión en la cuenta utilizando la dirección de correo electrónico / nombre de usuario / número de teléfono y contraseña de la cuenta.

- Si la contraseña de su cuenta no funciona y no la ha cambiado previamente, busque un correo electrónico para restablecer la contraseña de la cuenta en el servicio. Por lo general, puede restablecer su contraseña y proteger su cuenta a través de ese correo electrónico o mensaje.

- Desafortunadamente, si no puede iniciar sesión en su cuenta y no puede abrir la dirección de correo electrónico registrada, lo único que puede tomar es informar el ataque a la empresa o servicio que posee su cuenta.

Paso 2. Busque actividad extranjera en la cuenta

Estas actividades incluyen mensajes o cargas que no realizó a configuraciones de cuenta drásticamente diferentes.

En las redes sociales, su cuenta puede seguir a otras cuentas que no le son familiares o el segmento de biodatos del perfil ha cambiado

Paso 3. Preste atención a los mensajes recientes

En algunas plataformas como Facebook, el método de piratería que los piratas informáticos suelen utilizar es abusar de la cuenta de un amigo para que el amigo en cuestión le envíe un enlace. Si hace clic en el enlace, el enlace se reenviará desde su cuenta a otros amigos o contactos en la plataforma.

- Si ves respuestas de personas a pesar de que no les enviaste un mensaje, es posible que tu cuenta haya sido pirateada.

- No haga clic en los enlaces de nadie que no conozca y verifique el contenido de los enlaces con personas de su confianza antes de abrirlos.

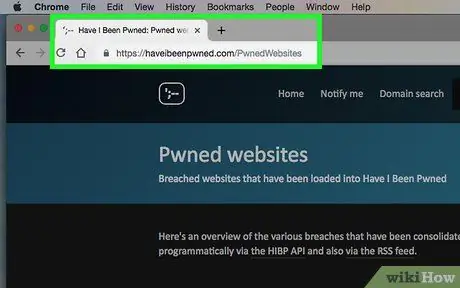

Paso 4. Visite el sitio web "¿Me han contratado?"

Este sitio web muestra una lista de sitios que han sufrido robos de información en los últimos años. Visite https://haveibeenpwned.com/PwnedWebsites y explore la lista de sitios web destacados. Si ve un sitio web en particular y tiene una cuenta en ese sitio, preste atención a los detalles del pirateo que se ha producido.

- Si el hackeo ocurrió antes de que crearas tu cuenta, es muy probable que tu cuenta esté segura.

- Si el hackeo ocurrió después de que creó la cuenta, cambie inmediatamente la contraseña de la cuenta en el sitio y otros servicios conectados (por ejemplo, cuentas de correo electrónico).

- Un gran número de sitios web conocidos como Sony y Comcast llegan a la lista "¿Me han contratado?", Por lo que existe una alta probabilidad de que al menos una de sus cuentas tenga el potencial de ser pirateada.

Paso 5. Evite futuros ataques o complicaciones del problema

Para evitar futuros ataques y reducir el impacto de los ataques experimentados, intente seguir los siguientes pasos:

- Habilite la autenticación de 2 factores (un procedimiento que garantiza que usted sea el que inicie sesión en su cuenta enviando un mensaje corto a su teléfono) en las diversas plataformas disponibles.

- Nunca use la misma contraseña dos veces (por ejemplo, use una contraseña diferente para cada cuenta).

- Cambie su contraseña inmediatamente si accidentalmente deja su cuenta abierta en una computadora, teléfono o tableta compartida.

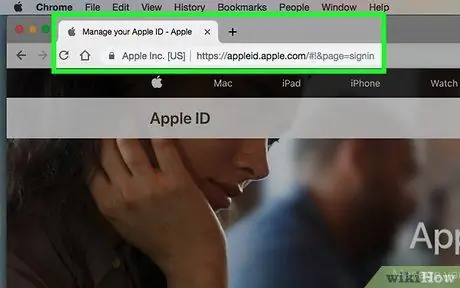

Método 3 de 5: revisión de la plataforma o dispositivo utilizado para acceder a la ID de Apple

Paso 1. Vaya al sitio web de ID de Apple

Visite https://appleid.apple.com/ en el navegador web de su computadora.

A través de este sitio, puede ver una lista de dispositivos que se utilizan para iniciar sesión con su ID de Apple. Si ve una opción o un dispositivo desconocido, puede cerrar sesión en el dispositivo y cambiar la contraseña inmediatamente

Paso 2. Inicie sesión en su cuenta de ID de Apple

Escriba la dirección de correo electrónico y la contraseña de su ID de Apple en los campos de texto en el medio de la página, luego presione Entrar.

Paso 3. Realice la verificación de inicio de sesión

Es posible que deba responder preguntas de seguridad o usar su iPhone para obtener un código de autenticación de dos factores, según la configuración de su cuenta.

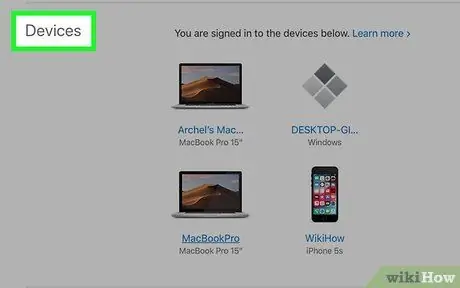

Paso 4. Desplácese hasta el segmento "Dispositivos"

Esta opción está en la parte inferior de la página.

Paso 5. Revise la lista de ubicaciones de inicio de sesión de la cuenta

En la sección "Dispositivos", verá una lista de lugares o dispositivos (por ejemplo, computadoras, teléfonos inteligentes, etc.) que se utilizan para acceder a su ID de Apple.

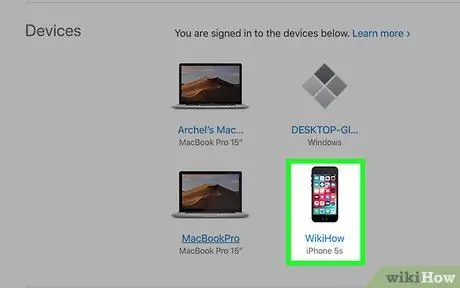

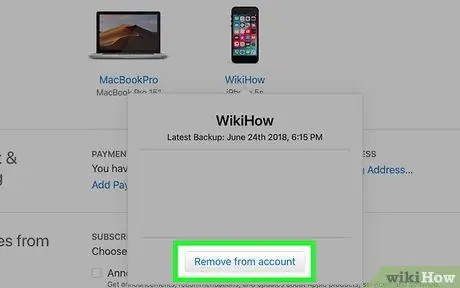

Paso 6. Cierre la sesión de la cuenta en la plataforma extranjera

Si no reconoce ninguno de los dispositivos o plataformas de la lista, puede cerrar sesión con su ID de Apple en esa plataforma haciendo clic en el nombre del dispositivo y seleccionando Eliminar ”En el menú desplegable.

Paso 7. Cambie la contraseña de la cuenta

Si se ha desconectado con éxito de una plataforma desconocida, cambie la contraseña de su ID de Apple inmediatamente. De esa manera, puede evitar futuros ataques.

Asegúrese de elegir una contraseña diferente específicamente para su ID de Apple

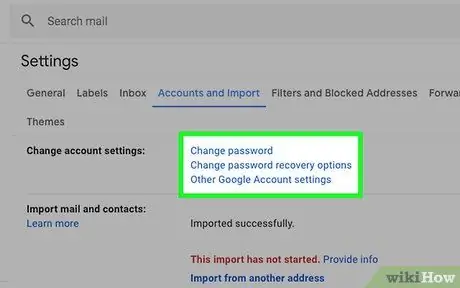

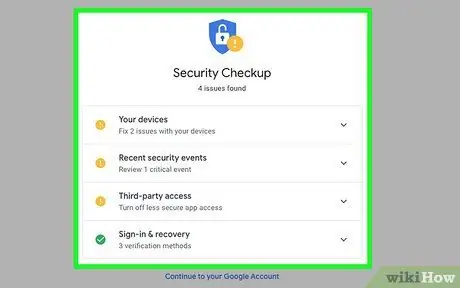

Método 4 de 5: revisión de la plataforma o dispositivo utilizado para acceder a la cuenta de Google

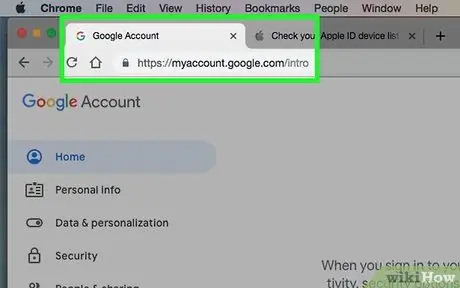

Paso 1. Vaya a la página de la cuenta de Google

Visite https://myaccount.google.com/ a través del navegador web de su computadora.

Con este método, puede ver una lista de plataformas o dispositivos a los que está conectada su cuenta de Google (y las cuentas aún están activas en ese dispositivo). Si ve una plataforma o dispositivo desconocido, puede cerrar sesión en la cuenta en ese dispositivo y cambiar la contraseña

Paso 2. Haga clic en Eventos de seguridad y actividad del dispositivo

Este enlace se encuentra debajo del encabezado "Inicio de sesión y seguridad", en el lado izquierdo de la página.

Si ya ha cerrado sesión en su cuenta, se le pedirá que vuelva a iniciar sesión antes de poder continuar con el siguiente paso

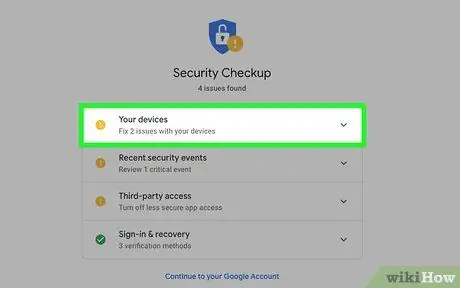

Paso 3. Haga clic en REVISAR DISPOSITIVOS

Está en el lado derecho de la página, justo debajo de la sección "Dispositivos usados recientemente".

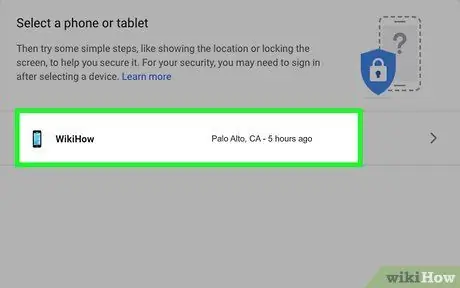

Paso 4. Revise el dispositivo o la plataforma de inicio de sesión

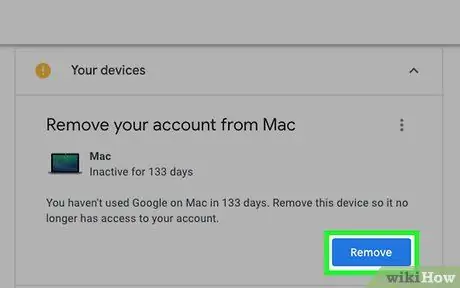

Cada entrada en la página se refiere a la plataforma o dispositivo utilizado para acceder a la cuenta de Google.

Paso 5. Salga de la plataforma

Si ve una plataforma desconocida (por ejemplo, una computadora), haga clic en el nombre de la plataforma, seleccione el botón " RETIRAR "En rojo y haga clic en" RETIRAR " Cuando se le solicite.

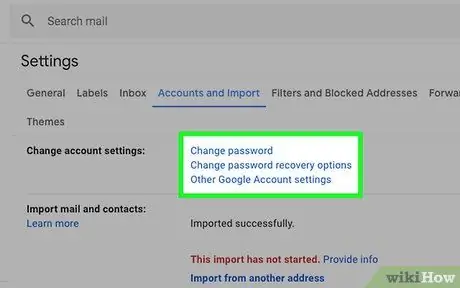

Paso 6. Cambie la contraseña

Si ha cerrado sesión en una plataforma desconocida, debe cambiar inmediatamente la contraseña de su cuenta de Google. De esa manera, puede evitar futuros ataques.

Asegúrese de elegir una contraseña diferente específicamente para su cuenta de Google

Método 5 de 5: revisión de la plataforma o dispositivo utilizado para acceder a la cuenta de Facebook

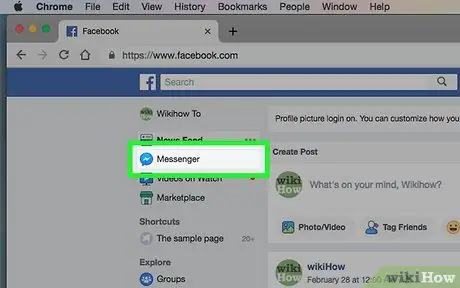

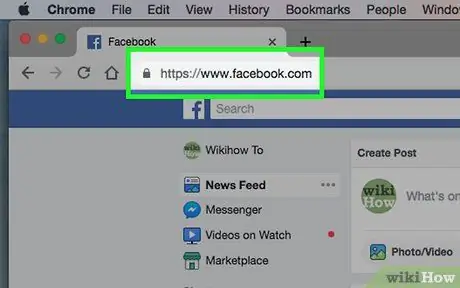

Paso 1. Abra Facebook

Visite a través de un navegador web. Se lo dirigirá a la página de suministro de noticias o al suministro de noticias si ya ha iniciado sesión en su cuenta.

- De lo contrario, escriba la dirección de correo electrónico y la contraseña de su cuenta de Facebook antes de continuar.

- Con este método, puede ver a qué plataformas o dispositivos está conectada actualmente su cuenta de Facebook (y las cuentas aún están activas en ese dispositivo). Si ve una entrada desconocida o sospechosa, puede cerrar la sesión de la cuenta en ese dispositivo y cambiar la contraseña de la cuenta.

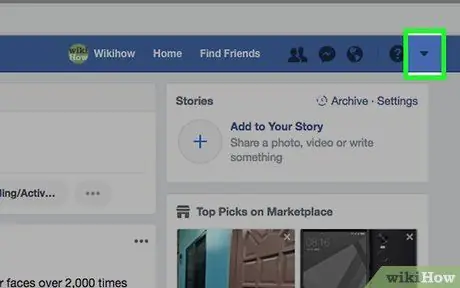

Paso 2. Haga clic en el icono de menú

Es un ícono de triángulo en la esquina superior derecha de la página. Después de eso, aparecerá un menú desplegable.

En algunos navegadores, este icono aparece como una imagen de engranaje

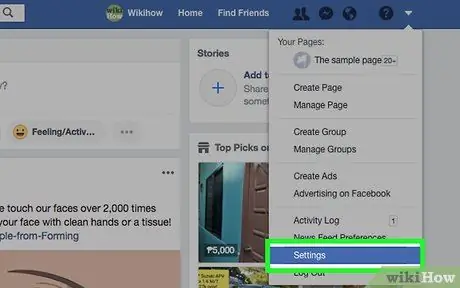

Paso 3. Haga clic en Configuración ("Configuración")

Esta opción está en el menú desplegable.

Paso 4. Haga clic en Seguridad e inicio de sesión ("Información de seguridad e inicio de sesión")

Está en la esquina superior izquierda de la página.

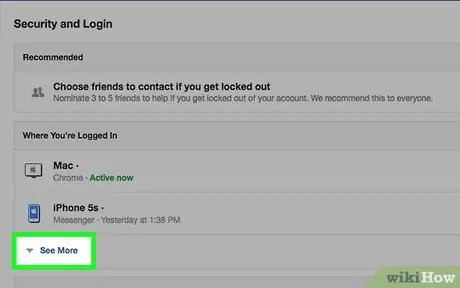

Paso 5. Haga clic en Ver más

Esta opción se encuentra en la sección "Dónde está conectado". Después de eso, se mostrará una lista de todos los dispositivos o plataformas que se utilizaron para acceder a la cuenta de Facebook (y todavía están conectados a la cuenta).

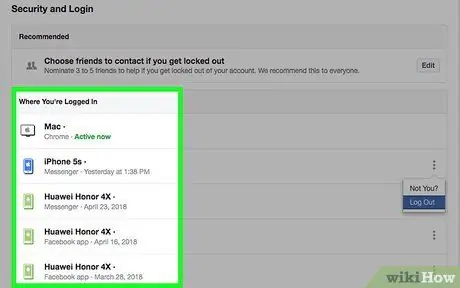

Paso 6. Revise la plataforma o dispositivo de inicio de sesión existente

Cada plataforma y ubicación que se muestra se refiere a una única entrada de inicio de sesión de Facebook.

Paso 7. Salga de las plataformas desconocidas

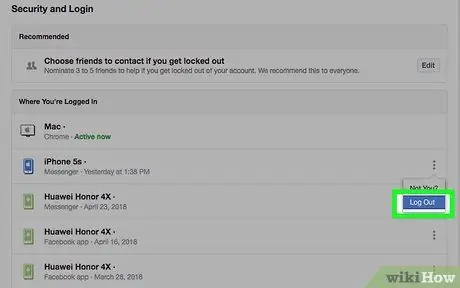

Si ve un dispositivo o una plataforma desconocidos, haga clic en el botón " ⋮"En el lado derecho de la entrada y seleccione" Cerrar sesión " ("Salir").

-

También puede hacer clic en ¿No tú?

”(“¿Tú no?”) Y siguiendo las instrucciones en pantalla para informar el acceso no autorizado a Facebook.

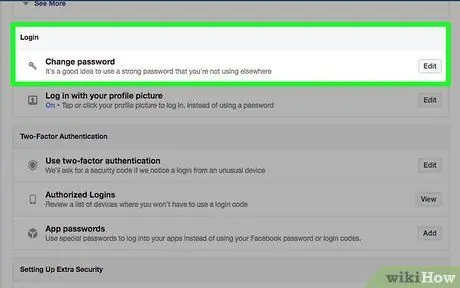

Paso 8. Cambie la contraseña de la cuenta

Si previamente cerró la sesión de su cuenta en una plataforma desconocida, debe cambiar inmediatamente la contraseña de su cuenta de Facebook. De esa manera, puede evitar futuros ataques.

Asegúrese de elegir una contraseña diferente específicamente para su cuenta de Facebook

Asesoramiento de expertos

Verifique los siguientes signos para ver si ha sido pirateado:

-

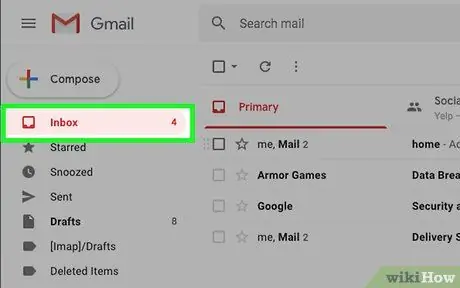

Correo electrónico:

Una de las señales de que su cuenta ha sido pirateada es que su bandeja de entrada se llena repentinamente de correos electrónicos repetidos. Sin embargo, si cambia la contraseña de su cuenta de correo electrónico, el pirata informático no podrá acceder a su cuenta y ya no podrá acceder a ella.

-

Lista de infracciones de cuenta:

Para comprobar si su dirección de correo electrónico está visible o se ha visto comprometida, visite un sitio como haveibeenpwned.com. Este sitio le dirá si se ha expuesto algún dato, así como los sitios involucrados en la violación o robo de esos datos.

-

Compras a través de cuenta bancaria o tarjeta de crédito:

Otra señal de que está siendo pirateado es que comienzan a aparecer cargos extranjeros en el extracto de su banco o tarjeta de crédito. Para evitar esto, active las notificaciones que le notificarán cada vez que se realice una transacción en una cuenta bancaria o tarjeta de crédito.