- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:06.

- Última modificación 2025-01-23 12:15.

Hackear una dirección de Gmail puede ser útil si olvida la contraseña de su cuenta. Esta también es una buena forma de probar el nivel de seguridad de su cuenta. Hay varias formas de intentar piratear Gmail. Casi todas las formas requieren que obtenga la contraseña de alguien a través de otros medios. Hackear las cuentas de Gmail de otras personas es ilegal.

Paso

Método 1 de 4: Establecer expectativas

Paso 1. Comprenda las limitaciones

Gmail es en realidad un servicio muy seguro. La única forma de "hackear" la cuenta de alguien es robando su contraseña. Si su objetivo tiene autenticación de dos factores, también necesitará su dispositivo móvil. No hay otra forma de piratear la autenticación de dos factores.

Paso 2. Comprender la legalidad

Acceder a la cuenta de correo electrónico de otra persona sin permiso es ilegal en la mayoría de las áreas. Este artículo es solo para fines educativos.

Método 2 de 4: uso de Keylogger

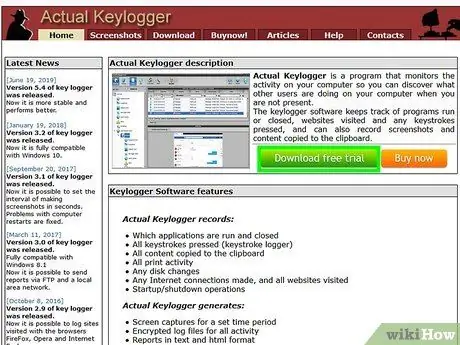

Paso 1. Encuentre un programa keylogger que se adapte a sus necesidades

Keylogger es un programa que registra las pulsaciones del teclado (teclado) en la computadora que lo instala. Hay muchos programas registradores de pulsaciones de teclas gratuitos o de pago en Internet, que tienen distintos grados de confidencialidad. Asegúrese de investigar cuidadosamente todas las opciones disponibles. Algunos de los programas populares incluyen:

- Registrador de teclas real

- Registrador de teclas gratuito de Spyrix

- Caja Negra Express

- KidLogger

- NetBull

- Lola

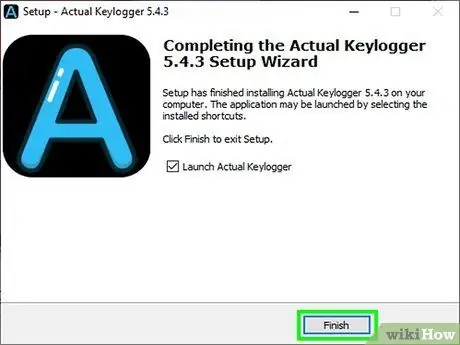

Paso 2. Instale el registrador de teclas en la computadora de destino

Necesita acceso de administrador para iniciar sesión en la computadora de destino. En la mayoría de las computadoras, la contraseña habitual es "admin" o se deja en blanco.

- Dependiendo del programa que use, el proceso para instalar un registrador de teclas puede variar.

- Instalar un keylogger sin que el propietario lo sepa es ilegal.

Paso 3. Inicie el servicio keylogger

Inicie el servicio para que el programa comience a grabar pulsaciones de teclas. La forma de hacer esto variará según el programa que esté utilizando. Es posible que primero deba configurar el programa para que pueda registrar las pulsaciones de teclas si el programa tiene varias funciones.

Paso 4. Deje que el registrador de teclas se ejecute mientras el objetivo está usando su computadora

Lo más probable es que el keylogger capture mucha información. Puede filtrarlo en función de la ventana en la que está escribiendo el objetivo.

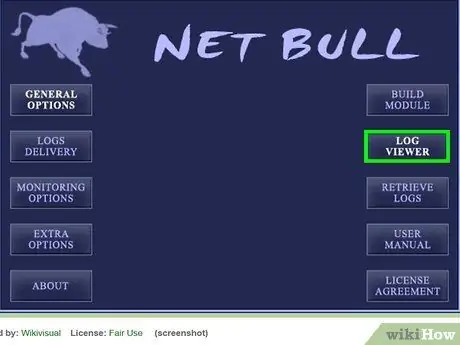

Paso 5. Vea las pulsaciones de teclas grabadas

Algunos programas keylogger te envían las grabaciones por correo electrónico. Otros programas le pedirán que exporte las grabaciones de la computadora en la que está instalado este programa. Revise las grabaciones hasta que encuentre lo que cree que es la contraseña de Gmail de su objetivo. Tal vez puedas filtrarlo según la página de inicio de sesión de Gmail utilizada por el objetivo.

Si el registrador de teclas no puede enviar la grabación por correo electrónico, deberá acceder al programa en la computadora en la que está instalado para ver la grabación

Método 3 de 4: uso de un administrador de contraseñas del navegador

Paso 1. Abra el navegador web utilizado por su objetivo en su computadora

Debe poder acceder a la computadora utilizada por el objetivo. Intente hacer esto mientras están fuera de la habitación o si tiene unos minutos en la habitación sin nadie más.

Abra un enlace del correo electrónico o del menú Ayuda para iniciar el navegador predeterminado

Paso 2. Abra el administrador de contraseñas

La forma de abrir el administrador de contraseñas variará según el navegador que esté utilizando.

- Internet Explorer: haz clic en el botón de engranaje o en el menú Herramientas y selecciona "Opciones de Internet". Haga clic en la pestaña "Contenido" y luego haga clic en el botón "Configuración" en la sección Autocompletar. Luego, seleccione "Administrar contraseñas" en la nueva ventana.

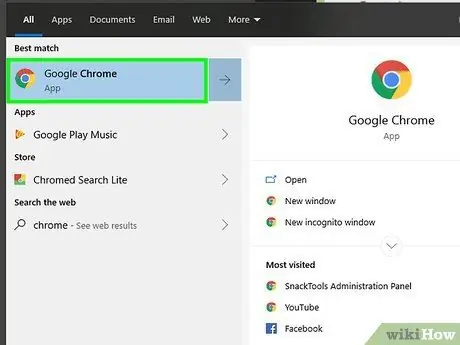

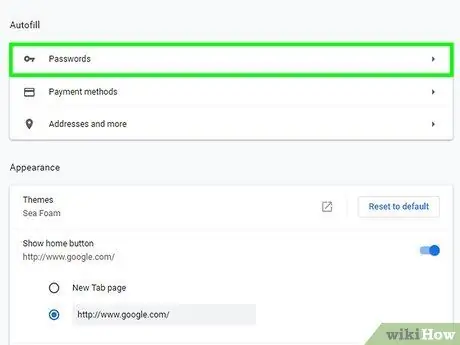

- Chrome: haz clic en el botón de menú de Chrome (☰) y selecciona "Configuración". Haga clic en el enlace "Mostrar configuración avanzada" y desplácese hasta la sección "Contraseñas y formularios". Haga clic en "Administrar contraseñas".

- Firefox: haz clic en el botón de menú de Firefox (☰) y selecciona "Opciones". Haga clic en la pestaña "Seguridad" y luego haga clic en "Contraseñas guardadas".

- Safari: haz clic en el menú Safari y selecciona "Preferencias". Haga clic en la pestaña "Contraseñas".

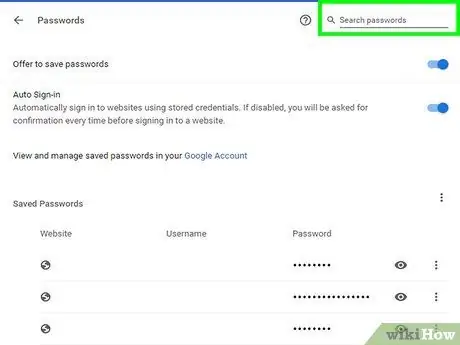

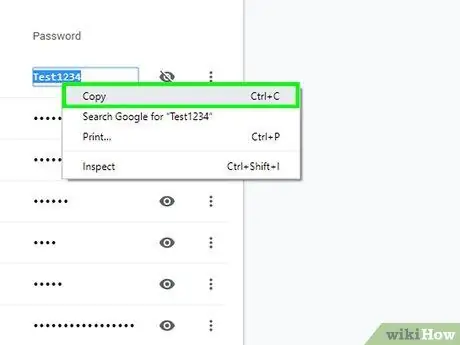

Paso 3. Busque la contraseña utilizada para la cuenta de Google de destino

Utilice la barra de búsqueda en el administrador de contraseñas para buscar "google". Esta es la forma más rápida de reducir la lista de contraseñas. Busque la entrada "accounts.google.com" para obtener la dirección de Gmail de destino.

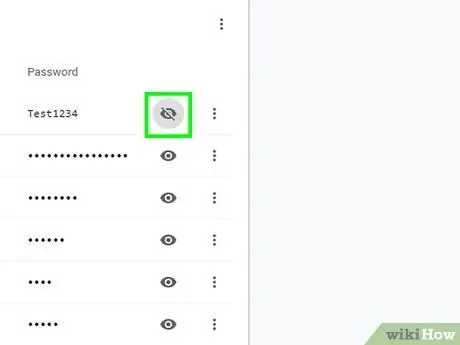

Paso 4. Muestre la contraseña

Seleccione la contraseña y luego haga clic en el botón "Mostrar" o "Mostrar contraseña". Es posible que deba ingresar la contraseña de administrador de la computadora que está pirateando para que se muestre la contraseña.

Paso 5. Anote la contraseña y luego cierre el administrador de contraseñas

Anote exactamente la contraseña y la dirección de Gmail del objetivo. Cuando haya terminado, cierre el administrador de contraseñas para deshacerse de sus pistas.

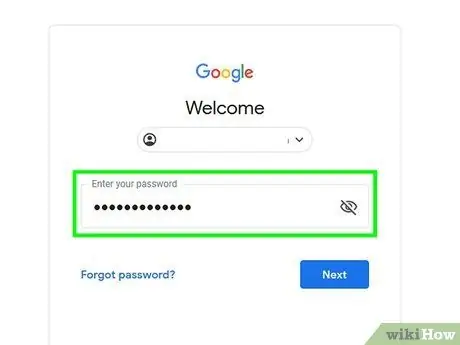

Paso 6. Pruebe la contraseña en otra computadora

Si su objetivo no ha habilitado la autenticación de dos factores, debería poder acceder a su cuenta. Quizás se le notificará al objetivo que alguien más está iniciando sesión en su cuenta desde un navegador desconocido.

Cuando el objetivo ha habilitado la autenticación de dos factores, debe enviar un código a su dispositivo móvil. Cuando está activado, no podrá hacer nada

Método 4 de 4: Uso de Packet Sniffer

Paso 1. Comprenda el proceso

Cuando alguien inicia sesión en Gmail (o en cualquier servicio de inicio de sesión), se envía un archivo llamado "cookie" a la computadora de esa persona. Estas cookies permiten que estos usuarios permanezcan conectados, incluso si han abandonado Gmail. Los rastreadores de paquetes pueden encontrar cookies que se envían a través de una red inalámbrica. Si encuentra una cookie de Gmail, puede abrirla en su computadora y lo más probable es que abra la bandeja de entrada del correo electrónico de su objetivo. Esto se puede hacer cuando está conectado a la misma red inalámbrica que está usando su objetivo.

- Este método no funcionará si su objetivo tiene el cifrado habilitado (https://). Esto está habilitado de forma predeterminada en Gmail, por lo que su utilidad es limitada.

- El uso de rastreadores de paquetes en redes públicas para interceptar el tráfico de datos es ilegal.

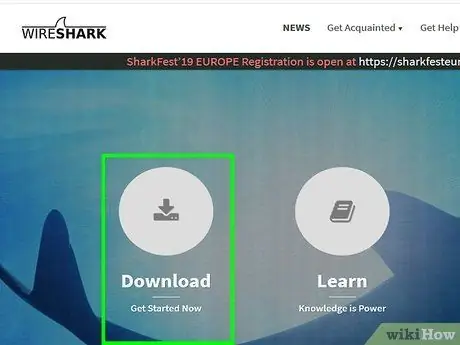

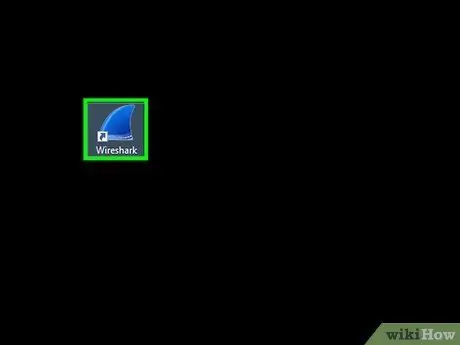

Paso 2. Descargue e instale Wireshark

Wireshark es una utilidad gratuita para el monitoreo de redes que se puede descargar en wirehark.org. Este programa está disponible para Windows, Mac y Linux. Puede instalar Wireshark fácilmente. Simplemente siga las instrucciones de instalación como lo haría con cualquier otro programa.

No olvide instalar el componente Tshark durante la instalación. Este componente es necesario para recuperar cookies a través de una red inalámbrica. También debe tener instalado "WinPcap"

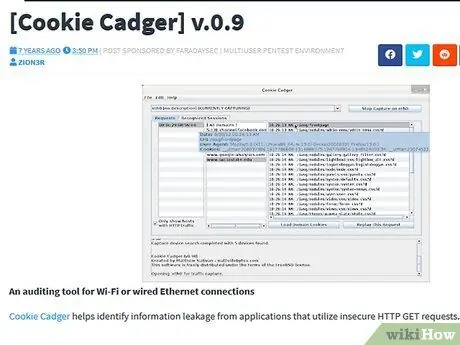

Paso 3. Descarga Cookie Cadger

Este es un programa Java que encontrará y evitará las cookies enviadas a través de la red inalámbrica. No es necesario instalar Cookie Cadger. Este programa se puede ejecutar en todos los sistemas operativos.

Debe tener instalado Java 7 para poder utilizar Cookie Cadger. Descargue Java desde java.com/download. Consulte Cómo instalar Java para obtener más detalles

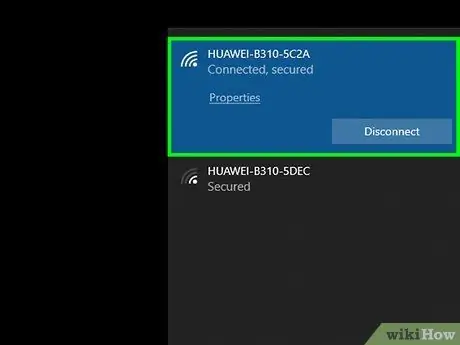

Paso 4. Conéctese a la misma red inalámbrica que usa su objetivo

Debe estar conectado a la misma red inalámbrica que su objetivo. Por lo tanto, su posición debe estar cerca del objetivo.

Paso 5. Ejecute Wireshark

Debe ejecutar Wireshark para que Cookie Cadger funcione.

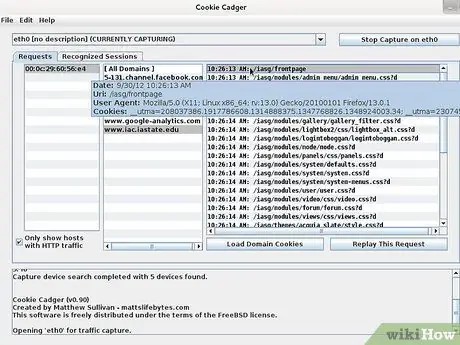

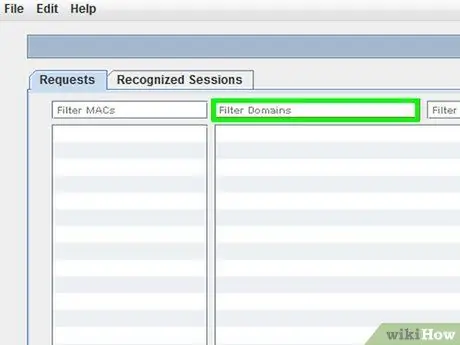

Paso 6. Ejecute Cookie Cadger y seleccione su adaptador inalámbrico

Seleccione el adaptador conectado a la red inalámbrica en el menú desplegable. Verá un fotograma clave que contiene algunas cookies inseguras de otras personas que utilizan la red.

Paso 7. Utilice el filtro de dominio para buscar cookies de Google

La lista de dominios encontrados por Cookie Cadger se mostrará en la segunda columna. Busque dominios de Google, específicamente mail.google.com.

Tenga en cuenta que esto solo funciona cuando el objetivo no usa https. Si su conexión es segura, no podrá encontrar sus cookies

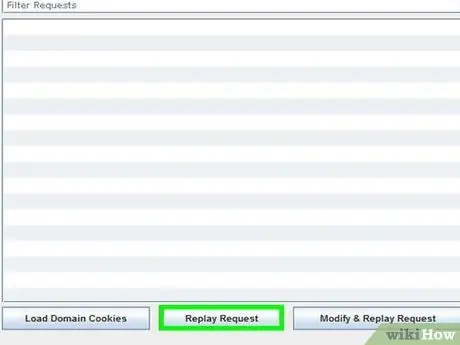

Paso 8. Haga clic en "Reproducir esta solicitud" cuando haya encontrado la cookie de Gmail

La cookie se cargará en su propio navegador web. La cookie correcta lo llevará directamente a la bandeja de entrada del objetivo.

Cuando su objetivo cierre la sesión, ya no podrá acceder a su Gmail

Advertencia

- Tenga cuidado, muchos programas afirman poder piratear cuentas de Gmail, pero en realidad son estafas.

- El único propósito de este artículo es proporcionar conocimientos y concienciar a las personas sobre la seguridad de sus cuentas.