- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:06.

- Última modificación 2025-01-23 12:15.

Notas:

Esta "guía" se utiliza con fines educativos, para que otros aprendan a piratear para siempre o para ver cómo pueden trabajar los piratas informáticos para proteger mejor sus propios sitios. Este tutorial proporcionará los pasos necesarios para acceder a un sitio web que tiene poca seguridad.

Paso

Método 1 de 3: uso de secuencias de comandos entre sitios

Paso 1. Encuentre sitios vulnerables donde pueda publicar contenido

Por ejemplo, foros de mensajes. Recuerde, si el sitio es seguro, esto no funcionará.

Paso 2. Crea una nueva publicación

Tienes que escribir un código especial en la "publicación" que capturará todos los datos que hagan clic en ella.

-

Pruebe para ver si el sistema puede filtrar el código. Publícalo

window.alert ("prueba")

- . Si aparece un cuadro de advertencia al hacer clic en una publicación, el sitio es vulnerable a ataques.

Paso 3. Cree y cargue un receptor de cookies

El propósito de este ataque es capturar las cookies de los usuarios para que pueda acceder a sus cuentas en sitios web con inicios de sesión vulnerables. Necesita un receptor de cookies que capture y desvíe la cookie de destino. Cargue este receptor en un sitio web al que tenga acceso y sea compatible con php.

Paso 4. Publicar con un receptor de galletas

Al ingresar el código correcto en la publicación, se capturará y enviará la cookie a su sitio. Ingrese un texto después del código para reducir las sospechas y evitar que se elimine su publicación.

-

Un ejemplo de un código de captura de cookies se parece a lo siguiente

Paso 5. Utilice las cookies recopiladas

Después de esto, puede utilizar la información de las cookies almacenada en su sitio web para cualquier propósito.

Método 2 de 3: Ejecución de un ataque de inyección

Paso 1. Encuentre sitios vulnerables

Debe encontrar el sitio vulnerable para penetrar fácilmente en el proceso de inicio de sesión de administrador. Busque en Google con la palabra clave login.asp.

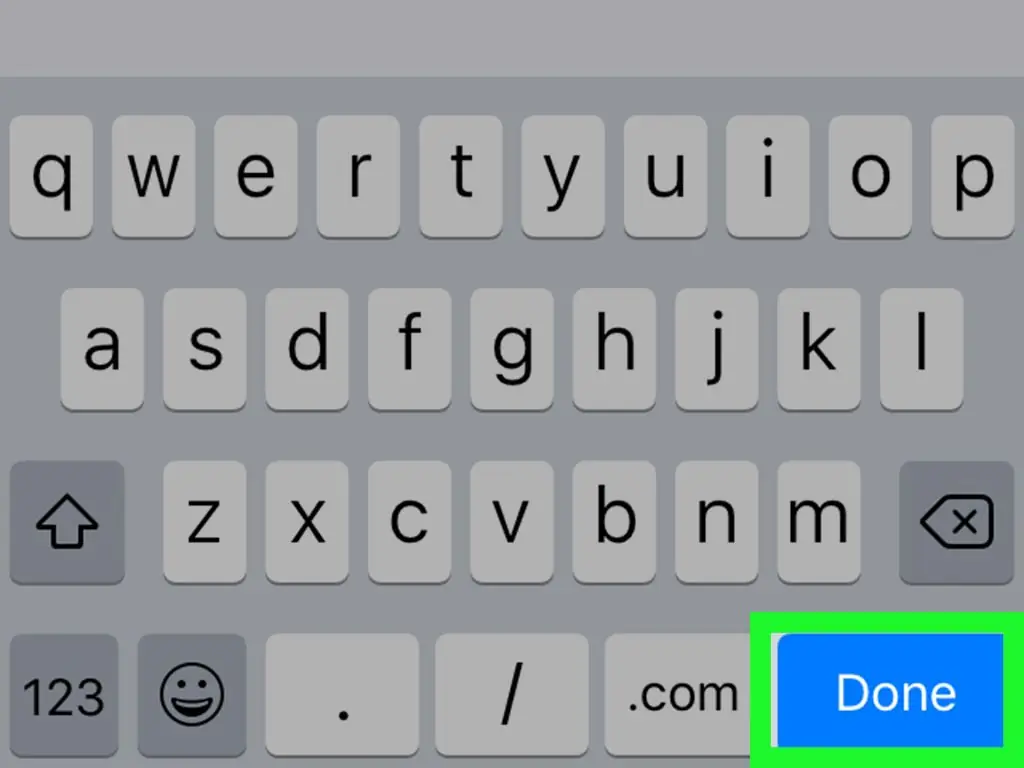

Paso 2. Inicie sesión como administrador

Escriba admin como nombre de usuario y use una cadena específica como contraseña. Puede utilizar varias cadenas diferentes, pero la más común es 1'or'1 '=' 1.

Paso 3. Sea paciente

Tienes que incursionar mucho.

Paso 4. Acceda al sitio web

Más adelante, encontrará una cadena para acceder a la página de administración del sitio web, asumiendo que este sitio web es vulnerable a ataques.

Método 3 de 3: Prepárate para el éxito

Paso 1. Aprenda uno o más lenguajes de programación

Si desea aprender seriamente a piratear sitios web, debe comprender cómo funcionan las computadoras y otras tecnologías. Aprenda a usar un lenguaje de programación como Python o SQL, para que pueda obtener un mejor control de su computadora e identificar vulnerabilidades en su sistema.

Paso 2. Dominar la programación HTML

Necesita tener un conocimiento realmente bueno de html y javascript para poder piratear sitios web en particular. Aprender a programar lleva tiempo, pero hay muchas formas de aprender en línea, por lo que las oportunidades de aprendizaje siempre están abiertas.

Paso 3. Discuta con los sombreros blancos

Los Whitehats son piratas informáticos que utilizan su experiencia para el bien, exponiendo las vulnerabilidades de seguridad y haciendo de Internet un lugar mejor para todos. Para aprender a piratear y usar sus habilidades para el bien o ayudar a proteger su propio sitio web, comuníquese con whitehats para obtener asesoramiento.

Paso 4. Investiga un poco sobre piratería

Tendrá que investigar mucho para aprender a piratear o querer proteger la web usted mismo. La miríada de formas en que un sitio web puede verse comprometido puede ser vulnerable y cambian constantemente, por lo que debe aprender constantemente.

Paso 5. Manténgalo actualizado

Las técnicas de piratería están en constante evolución y siempre debes estar actualizado. ¡El hecho de que ahora esté protegido contra cierto tipo de piratería no significa que estará seguro en el futuro!

Consejos

Visite los foros de piratas informáticos para obtener muchos consejos útiles

Advertencia

- Si desea piratear en el mundo real, seleccione aleatoriamente su dirección IP utilizando un software disponible en Internet.

- Leer este artículo no significa que se vaya a convertir en un hacker de inmediato. DEBE seguir aprendiendo y practicando.